- Защита компьютерной сети

-

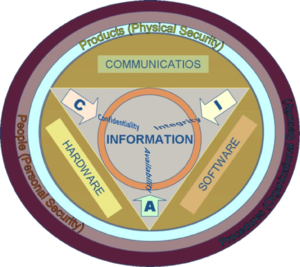

Классически считалось, что обеспечение безопасности информации складывается из трех составляющих: Конфиденциальности, Целостности, Доступности. Точками приложения процесса защиты информации к информационной системе являются аппаратное обеспечение, программное обеспечение и обеспечение связи (коммуникации). Сами процедуры (механизмы) защиты разделяются на защиту физического уровня, защиту персонала и организационный уровень.

Классически считалось, что обеспечение безопасности информации складывается из трех составляющих: Конфиденциальности, Целостности, Доступности. Точками приложения процесса защиты информации к информационной системе являются аппаратное обеспечение, программное обеспечение и обеспечение связи (коммуникации). Сами процедуры (механизмы) защиты разделяются на защиту физического уровня, защиту персонала и организационный уровень.В данной статье понятие «информационная безопасность» рассматривается в следующих значениях:

- состояние (качество) определенного объекта (в качестве объекта может выступать информация, данные, ресурсы автоматизированной системы, автоматизированная система, информационная система предприятия, общества, государства и т. п.)[1];

- деятельность, направленная на обеспечение защищенного состояния объекта (в этом значении чаще используется термин «защита информации»)[2].

Содержание

Сущность понятия «информационная безопасность»

Содержание понятия

В то время как информационная безопасность — это состояние защищённости информационной среды, защита информации представляет собой деятельность по предотвращению утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию, то есть процесс, направленный на достижение этого состояния.

Информационная безопасность организации — состояние защищённости информационной среды организации, обеспечивающее её формирование, использование и развитие.

Информационная безопасность государства[3] — состояние сохранности информационных ресурсов государства и защищенности законных прав личности и общества в информационной сфере.

В современном социуме информационная сфера имеет две составляющие[4]: информационно-техническую (искуственно созданный человеком мир техники, технологий и т.п.) и информационно-психологическую (естественный мир живой природы, включающий и самого человека). Соответственно, в общем случае информационную безопасность общества (государства) можно представить двумя составными частями: информационно-технической безопасностью и информационно-психологической (психофизической) безопасностью.

Стандартизированные определения

Безопасность информации (данных) [1] — состояние защищенности информации (данных), при котором обеспечены ее (их) конфиденциальность, доступность и целостность.

Информационная безопасность [2] — защита конфиденциальности, целостности и доступности информации.

Примечания.- Конфиденциальность: обеспечение доступа к информации только авторизованным пользователям.

- Целостность: обеспечение достоверности и полноты информации и методов ее обработки.

- Доступность: обеспечение доступа к информации и связанным с ней активам авторизованных пользователей по мере необходимости.

Информационная безопасность (англ. information security) [5] — все аспекты, связанные с определением, достижением и поддержанием конфиденциальности, целостности, доступности, неотказуемости, подотчетности, аутентичности и достоверности информации или средств ее обработки.

Безопасность информации (данных) (англ. information (data) security) [6] — состояние защищенности информации (данных), при котором обеспечиваются ее (их) конфиденциальность, доступность и целостность.

Примечание. Безопасность информации (данных) определяется отсутствием недопустимого риска, связанного с утечкой информации по техническим каналам, несанкционированными и непреднамеренными воздействиями на данные и (или) на другие ресурсы автоматизированной информационной системы, используемые при применении информационной технологии.Безопасность информации (при применении информационных технологий) (англ. IT security) [6] — состояние защищенности информационной технологии, обеспечивающее безопасность информации, для обработки которой она применяется, и информационную безопасность автоматизированной информационной системы, в которой она реализована.

Безопасность автоматизированной информационной системы [6] — состояние защищенности автоматизированной информационной системы, при котором обеспечиваются конфиденциальность, доступность, целостность, подотчетность и подлинность ее ресурсов.

Существенные признаки понятия

В качестве стандартной модели безопасности часто приводят модель из трёх категорий:

- конфиденциальность (англ. confidentiality)[6] — состояние информации , при котором доступ к ней осуществляют только субъекты, имеющие на него право;

- целостность (англ. integrity)[7] — избежание несанкционированной модификации информации;

- доступность (англ. availability)[8] — избежание временного или постоянного сокрытия информации от пользователей, получивших права доступа.

Выделяют и другие не всегда обязательные категории модели безопасности:

- неотказуемость или апеллируемость (англ. non-repudiation)[8] — невозможность отказа от авторства;

- подотчётность (англ. accountability)[9] — обеспечение идентификации субъекта доступа и регистрации его действий;

- достоверность (англ. reliability)[5] — свойство соответствия предусмотренному поведению или результату;

- аутентичность или подлинность (англ. authenticity)[5] — свойство, гарантирующее, что субъект или ресурс идентичны заявленным.

Рекомендации по использованию терминов

В Государственном стандарте РФ[10] приводится следующая рекомендация использования терминов «безопасность» и «безопасный»:

Слова «безопасность» и «безопасный» следует применять только для выражения уверенности и гарантий риска. Не следует употреблять слова «безопасность» и «безопасный» в качестве описательного прилагательного предмета, так как они не передают никакой полезной информации. Рекомендуется всюду, где возможно, эти слова заменять признаками предмета, например:

— «защитный шлем» вместо «безопасный шлем»;

— «нескользкое покрытие для пола» вместо «безопасное покрытие».Для термина «информационная безопасность» следует придерживаться тех же рекомендаций. Желательно использовать более точные характеристики объектов, разделяемые как признаки понятия «информационная безопасность». Например, точнее будет использовать аргумент «для предотвращения угроз на доступность объекта» (или «для сохранения целостности данных») вместо агрумента «исходя из требований информационной безопасности».

Объем (реализация) понятия «информационная безопасность»

Системный подход [11] к описанию информационной безопасности предлагает выделить следующие составляющие информационной безопасности:

- Законодательная, нормативно-правовая и научная база.

- Структура и задачи органов (подразделений), обеспечивающих безопасность ИТ.

- Организационно-технические и режимные меры и методы (Политика информационной безопасности).

- Программно-технические способы и средства обеспечения информационной безопасности.

Ниже в данном разделе подробно будет рассмотрена каждая из составляющих информационной безопасности.

Целью реализации информационной безопасности какого-либо объекта является построение Системы обеспечения информационной безопасности данного объекта (СОИБ). Для построения и эффективной эксплуатации СОИБ необходимо[2]:

- выявить требования защиты информации, специфические для данного объекта защиты;

- учесть требования национального и международного Законодательства;

- использовать наработанные практики (стандарты, методологии) построения подобных СОИБ;

- определить подразделения, ответственные за реализацию и поддержку СОИБ;

- распределить между подразделениями области ответственности в осуществлении требований СОИБ;

- на базе управления рисками информационной безопасности определить общие положения, технические и организационные требования, составляющие Политику информационной безопасности объекта защиты;

- реализовать требования Политики информационной безопасности, внедрив соответствующие программно-технические способы и средства защиты информации;

- реализовать Систему менеджмента (управления) информационной безопасности (СМИБ);

- используя СМИБ организовать регулярный контроль эффективности СОИБ и при необходимости пересмотр и корректировку СОИБ и СМИБ.

Как видно из последнего этапа работ, процесс реализации СОИБ непрерывный и циклично (после каждого пересмотра) возвращается к первому этапу, повторяя последовательно все остальные. Так СОИБ корректируется для эффективного выполнения своих задач защиты информации и соответствия новым требованиям постоянно обновляющейся информационной системы.

Нормативные документы в области информационной безопасности

В Российской Федерации к нормативно-правовым актам в области информационной безопасности относятся[12]

- Акты федерального законодательства:

- Международные договоры РФ;

- Конституция РФ;

- Законы федерального уровня (включая федеральные конституционные законы, кодексы);

- Указы Президента РФ;

- Постановления правительства РФ;

- Нормативные правовые акты федеральных министерств и ведомств;

- Нормативные правовые акты субъектов РФ, органов местного самоуправления и т.д.

Подробнее списки и содержание указанных нормативных документов в области информационной безопасности обсуждаются в разделе Информационное право.

К нормативно-методическим документам можно отнести

- Методические документы государственных органов России:

- Доктрина информационной безопасности РФ;

- Руководящие документы Гостехкомиссии;

- Руководящие документы ФСТЭК;

- Приказы ФСБ;

- Стандарты информационной безопасности, из которых выделяют:

- Международные стандарты;

- Государственные (национальные) стандарты РФ;

- Рекомендации по стандартизации;

- Методические указания.

Органы (подразделения), обеспечивающие информационную безопасность

В зависимости от приложения деятельности в области защиты информации (в рамках государственных органов власти или коммерческих организаций), сама деятельность организуется специальными государственными органами (подразделениями), либо отделами (службами) предприятия.

Государственные органы РФ, контролирующие деятельность в области защиты информации:

- Комитет Государственной думы по безопасности;

- Совет безопасности России;

- Федеральная служба по техническому и экспортному контролю (ФСТЭК);

- Федеральная служба безопасности Российской Федерации (ФСБ России);

- Министерство внутренних дел Российской Федерации (МВД России);

- Федеральная служба по надзору в сфере связи, информационных технологий и массовых коммуникаций (Роскомнадзор).

Службы, организующие защиту информации на уровне предприятия

- Служба экономической безопасности;

- Служба безопасности персонала (Режимный отдел);

- Отдел кадров;

- Служба информационной безопасности.

Организационно-технические и режимные меры и методы

Для описания технологии защиты информации конкретной информационной системы обычно строится так называемая Политика информационной безопасности или Политика безопасности рассматриваемой информационной системы.

Политика безопасности (информации в организации) (англ. Organizational security policy)[1] - совокупность документированных правил, процедур, практических приемов или руководящих принципов в области безопасности информации, которыми руководствуется организация в своей деятельности.

Политика безопасности информационно-телекоммуникационных технологий (англ. ІСТ security policy)[5] - правила, директивы, сложившаяся практика, которые определяют, как в пределах организации и ее информационно-телекоммуникационных технологий управлять, защищать и распределять активы, в том числе критичную информацию.

Для построения Политики информационной безопасности рекомендуется[11] отдельно рассматривать следующие направления защиты информационной системы:

- Защита объектов информационной системы;

- Защита процессов, процедур и программ обработки информации;

- Защита каналов связи;

- Подавление побочных электромагнитных излучений;

- Управление системой защиты.

При этом, по каждому из перечисленных выше направлений Политика информационной безопасности должна описывать следующие этапы создания средств защиты информации:

- Определение информационных и технических ресурсов, подлежащих защите;

- Выявление полного множества потенциально возможных угроз и каналов утечки информации;

- Проведение оценки уязвимости и рисков информации при имеющемся множестве угроз и каналов утечки;

- Определение требований к системе защиты;

- Осуществление выбора средств защиты информации и их характеристик;

- Внедрение и организация использования выбранных мер, способов и средств защиты;

- Осуществление контроля целостности и управление системой защиты.

Политика информационной безопасности оформляется в виде документированных требований на информационную систему. Документы обычно разделяют по уровням описания (детализации) процесса защиты.

Документы верхнего уровня Политики информационной безопасности отражают позицию организации к деятельности в области защиты информации, ее стремление соответствовать государственным, международным требованиям и стандартам в этой области. Подобные документы могут называться "Концепция ИБ", "Регламент управления ИБ", "Политика ИБ", "Технический стандарт ИБ" и т.п. Область распространения документов верхнего уровня обычно не ограничивается, однако данные документы могут выпускаться и в двух редакциях - для внешнего и внутренего использования. Согласно ГОСТ Р ИСО/МЭК 17799—2005[2], на верхнем уровне Политики информационной безопасности должны быть оформлены следующие документы: "Концепция обеспечения ИБ", "Правила допустимого использования ресурсов информационной системы", "План обеспечения непрерывности бизнеса".

К среднему уровню относят документы, касающиеся отдельных аспектов информационной безопасности. Это требования на создание и эксплуатацию средств защиты информации, огранизацию информационных и бизнесс-процессов организации по конкретному направлению защиты информации. Например: Безопасности данных, Безопасности коммуникаций, Использования средств криптографической защиты, Контентная фильтрация и т.п. Подобные документы обычно издаются в виде внутренних технических и организационных политик (стандартов) организации. Все документы среднего уровня политики информационной безопасности конфиденциальны.

В политику информационной безопасности нижнего уровня входят регламенты работ, руководства по администрированию, инструкции по эксплуатации отдельных сервисов информационной безопасности.

Программно-технические способы и средства обеспечения информационной безопасности

В литературе[11] предлагается следующая классификация средств защиты информации.

- Средства защиты от несанкционированного доступа (НСД):

- Системы анализа и моделирования информационных потоков (CASE-системы).

- Системы мониторинга сетей:

- Анализаторы протоколов.

- Антивирусные средства.

- Межсетевые экраны.

- Криптографические средства:

- Системы бесперебойного питания:

- Источники бесперебойного питания;

- Резервирование нагрузки;

- Генераторы напряжения.

- Системы аутентификации:

- Средства предотвращения взлома корпусов и краж оборудования.

- Средства контроля доступа в помещения.

- Инструментальные средства анализа систем защиты:

Исторические аспекты возникновения и развития информационной безопасности

Объективно категория «информационная безопасность» возникла с появлением средств информационных коммуникаций между людьми, а также с осознанием человеком наличия у людей и их сообществ интересов, которым может быть нанесен ущерб путем воздействия на средства информационных коммуникаций, наличие и развитие которых обеспечивает информационный обмен между всеми элементами социума. Учитывая влияние на трансформацию идей информационной безопасности, в развитии средств информационных коммуникаций можно выделить несколько этапов[4]:

- I этап — до 1816 года — характеризуется использованием естественно возникавших средств информационных коммуникаций. В этот период основная задача информационной безопасности заключалась в защите сведений о событиях, фактах, имуществе, местонахождении и других данных, имеющих для человека лично или сообщества, к которому он принадлежал, жизненное значение.

- II этап — начиная с 1816 года — связан с началом использования искуственно создаваемых технических средств электро- и радиосвязи. Для обеспечения скрытности и помехозащищенности радиосвязи необходимо было использовать опыт первого периода информационной безопасности на более высоком технологическом уровне, а именно применение помехоустойчивого кодирования сообщения (сигнала) с последующим декодированием принятого сообщения (сигнала).

- III этап — начиная с 1935 года — связан с появлением радиолокационных и гидроакустических средств. Основным способом обеспечения информационной безопасности в этот период было сочетание организационных и технических мер, направленных на повышение защищенности радиолокационных средств от воздействия на их приемные устройства активными маскирующими и пассивными имитирующими радиоэлектронными помехами.

- IV этап — начиная с 1946 года — связан с изобретением и внедрением в практическую деятельность электронно-вычислительных машин (компьютеров). Задачи информационной безопасности решались, в основном, методами и способами ограничения физического доступа к оборудованию средств добывания, переработки и передачи информации.

- V этап — начиная с 1965 года — обусловлен созданием и развитием локальных информационно-коммуникационных сетей. Задачи информационной безопасности также решались, в основном, методами и способами физической защиты средств добывания, переработки и передачи информации, объединенных в локальную сеть путем администрирования и управления доступом к сетевым ресурсам.

- VI этап — начиная с 1973 года — связан с использованием сверхмобильных коммуникационных устройств с широким спектром задач. Угрозы информационной безопасности стали гораздо серьезнее. Для обеспечения информационной безопасности в компьютерных системах с беспроводными сетями передачи данных потребовалась разработка новых критериев безопасности. Образовались сообщества людей — хакеров, ставящих своей целью нанесение ущерба информационной безопасности отдельных пользователей, организаций и целых стран. Информационный ресурс стал важнейшим ресурсом государства, а обеспечение его безопасности — важнейшей и обязательной составляющей национальной безопасности. Формируется информационное право — новая отрасль международной правовой системы.

- VII этап — начиная с 1985 года — связан с созданием и развитием глобальных информационно-коммуникационных сетей с использованием космических средств обеспечения. Можно предположить что очередной этап развития информационной безопасности, очевидно, будет связан с широким использованием сверхмобильных коммуникационных устройств с широким спектром задач и глобальным охватом в пространстве и времени, обеспечиваемым космическими информационно-коммуникационными системами. Для решения задач информационной безопасности на этом этапе необходимо создание макросистемы информационной безопасности человечества под эгидой ведущих международных форумов.

Дополнительная информация

Примечания (источники)

- ↑ 1 2 3 Национальный стандарт РФ «Защита информации. Основные термины и определения» (ГОСТ Р 50922-2006).

- ↑ 1 2 3 4 Национальный стандарт РФ «Информационная технология. Практические правила управления информационной безопасностью» (ГОСТ Р ИСО/МЭК 17799—2005).

- ↑ Безопасность: теория, парадигма, концепция, культура. Словарь-справочник / Автор-сост. профессор В. Ф. Пилипенко. Изд. 2-е, доп. и перераб. — М.: ПЕР СЭ-Пресс, 2005.

- ↑ 1 2 Информационная безопасность (2-я книга социально-политического проекта «Актуальные проблемы безопасности социума»). М.: «Оружие и технологии», 2009.

- ↑ 1 2 3 4 Национальный стандарт РФ «Методы и средства обеспечения безопасности. Часть 1. Концепция и модели менеджмента безопасности информационных и телекоммуникационных технологий» (ГОСТ Р ИСО/МЭК 13335-1 — 2006).

- ↑ 1 2 3 4 Рекомендации по стандартизации «Информационные технологии. Основные термины и определения в области технической защиты информации» (Р 50.1.053-2005).

- ↑ Словарь терминов по безопасности и криптографии. Европейский институт стандартов по электросвязи

- ↑ 1 2 Глоссарий.ru

- ↑ Рекомендации по стандартизации «Техническая защита информации. Основные термины и определения» (Р 50.1.056-2005).

- ↑ Государственный стандарт РФ «Аспекты безопасности. Правила включения в стандарты» (ГОСТ Р 51898-2002).

- ↑ 1 2 3 Домарев В. В. Безопасность информационных технологий. Системный подход. — К.: ООО ТИД Диа Софт, 2004. −992 с.

- ↑ Лапина М. А., Ревин А. Г., Лапин В. И. Информационное право. М.: ЮНИТИ-ДАНА, Закон и право, 2004.

Литература

- Щербаков А. Ю., Современная компьютерная безопасность. Теоретические основы. Практические аспекты. — М.:Книжный мир, 2009. — 352 с — ISBN 978-5-8041-0378-2.

- Петренко С. А., Курбатов В. А. Политики информационной безопасности. — М.:Компания АйТи, 2006. — 400 с — ISBN 5-98453-024-4.

- Галатенко В. А. Стандарты информационной безопасности. — М.: Интернет-университет информационных технологий, 2006. — 264 с — ISBN 5-9556-0053-1.

- Петренко С. А. Управление информационными рисками. М.:Компания АйТи; ДМК Пресс, 2004. — 384 с — ISBN 5-98453-001-5.

- Шаньгин В. Ф. Защита компьютерной информации. Эффективные методы и средства. М.: ДМК Пресс, 2008. — 544 с — ISBN 5-94074-383-8.

- Лепехин А. Н. Расследование преступлений против информационной безопасности. Теоретико-правовые и прикладные аспекты. М.: Тесей, 2008. — 176 с — ISBN 978-985-463-258-2.

- Лопатин В. Н. Информационная безопасность России: Человек, общество, государство Серия: Безопасность человека и общества. М.: 2000. — 428 с — ISBN 5-93598-030-4.

- Родичев Ю. Информационная безопасность: Нормативно-правовые аспекты. СПб.: Питер, 2008. — 272 с — ISBN 978-5-388-00069-9.

- Бармен Скотт. Разработка правил информационной безопасности. М.: Вильямс, 2002. — 208 с — ISBN 5-8459-0323-8, ISBN 1-5787-0264-X.

- Запечников С. В., Милославская Н. Г., Толстой А. И., Ушаков Д. В. Информационная безопасность открытых систем. В 2 томах. Том 1. Угрозы, уязвимости, атаки и подходы к защите. М.: Горячая Линия — Телеком, 2006. — 536 с — ISBN 5-93517-291-1, ISBN 5-93517-319-0.

- Запечников С. В., Милославская Н. Г., Толстой А. И., Ушаков Д. В. Информационная безопасность открытых систем. В 2 томах. Том 2. Средства защиты в сетях. М.: Горячая Линия — Телеком, 2008. — 560 с — ISBN 978-5-9912-0034-9.

См. также

- Государственная информационная политика России

- Информационное право

- IPC: Защита информации от утечек

- DLP: Защита информации от утечек

- Информация

- Информатика

- Стандарты информационной безопасности

- Политика безопасности

- Государственная информационная политика Украины

- Международный день защиты информации

- Персональные данные

Ссылки

- Обзор. Средства защиты информации и бизнеса 2006 Cnews.

- Словарь терминов по безопасности и криптографии Европейский институт стандартов по электросвязи.

- Список аббревиатур по информационной безопасности Алексей Лукацкий.

Профильные периодические издания

- Безопасность информационных технологий (Выпускается МИФИ. Является рецензируемым научным журналом, включенным в список ВАК).

- Вопросы защиты информации.

- Проблемы информационной безопасности. Компьютерные системы (Является рецензируемым научным журналом, включенным в список ВАК).

- Jet Info информационный бюллетень.

- Журнал «Защита информации. Инсайд».

- Вестник информационной безопасности.

- Информация и безопасность.

- Журнал Хакер.

Wikimedia Foundation. 2010.