- Alice and Bob

-

Эту страницу предлагается объединить с Алиса, Боб и Ева. Пояснение причин и обсуждение — на странице Википедия:К объединению/15 июля 2012.

Обсуждение длится одну неделю (или дольше, если оно идёт медленно).

Дата начала обсуждения — 2012-07-15.

Если обсуждение не требуется (очевидный случай), используйте другие шаблоны.

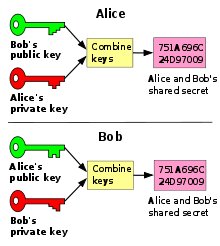

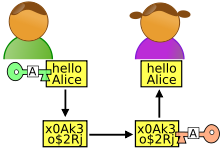

Не удаляйте шаблон до подведения итога обсуждения.Обычно, имена Алиса и Боб используются в качестве имён заполнителей (placeholder names) для архeтипичных[1] символов в таких областях, как криптография и физика. Имена используются для удобства восприятия. Например легче отследить фразу «Алиса посылает сообщение Бобу зашифрованное его открытым ключом», чем «Часть А посылает сообщение части Б зашифрованное открытым ключом части Б». Имея алфавитную последовательность, конкретные имена превратились в нарицательные, упрощая восприятие технических тем и описывая их в более понятной форме.

В областях криптографии и компьютерной безопасности, существует ряд широко используемых имён участников дискуссии и представления различных протоколов. Используются простые имена, которые эффективно действуют в качестве метасинтаксических переменных[2].

В типичной реализации этих протоколов, важно понимать, что действия приписываемые символам Алиса и Боб не всегда принадлежат непосредственно людям, а могут указывать соответствующих от их имени доверенных автоматических агентов (например компьютерные программы).

Содержание

Список символов

В основном, данный список составлен на основании книги «Прикладная криптография» Брюса Шнайера (Applied Cryptography by Bruce Schneier). Алиса и Боб — архитипы в области криптографии; Ева — более общее имя.

Алиса и Боб (Alice and Bob) — Наиболее часто Алиса хочет послать сообщение Бобу. Эти имена были использованы Роном Ривестом (Ron Rivest) в 1978 году в статье «Communications of the ACM», представляющей криптосистему RSA, и в «A Method for Obtaining Digital Signatures and Public-Key Cryptosystems» опубликованной в 4 апреля 1977 года, пересмотренной 1 сентября 1977 в качестве Memo LCS/TM82. Ривест отрицает, что эти имена имеют отношение к фильму 1969 года Bob & Carol & Ted & Alice, как предполагалось некоторыми.

Кэрол, Карлос или Чарли (Carol, Carlos or Charlie) — выступают в качестве третьего участника соединения.

Чак (Chuck) — третий участник, обычно злоумышленник.

Крейг (Craig) — взломщик паролей (обычно встречается в ситуации с хранимыми хэшами).

Дейв (Dave) — четвёртый участник, и так далее по алфавиту…

Ева (Eve) — злоумышленник, как правило пассивный. Она может прослушивать сообщения между Алисой и Бобом, но она не может влиять на них. В квантовой криптографии, Ева может представлять окружающую среду.

Меллори (Mallory) — злоумышленник (чаще назвают Труди (Trudy), как интрудер); в отличие от Евы, Меллори может изменять сообщения, воспроизводить старые сообщения, подменять сообщения и так далее. Сложность защиты системы от Мэллори гораздо выше чем от Евы. Пегги (Peggy), прувер (pruver) и Виктор (Victor), контролирующий (verifer) — часто взаимодействующие лица, доказывающие что транзакция произошла. Они часто встречаются в доказательствах нулевых знаний (zero-knowledge proofs).

Трент (Trent), доверенный арбитр — своего рода нейтральная третья сторона, чья точная роль изменяется в зависимости от стадии обсуждения протокола.

Вальтер (Walter) — надзиратель, может быть необходим для охраны Алисы и Боба, в зависимости от обсуждаемого протокола.

Несмотря на то, что интерактивная система доказательств (interactive proof system) не является криптографическим протоколом, следует упомянуть некоторые персонажи связанные с ней:

Артур и Мерлин (Arthur and Merlin)- в интерактивной системе доказательств Мерлин имеет неограниченную вычислительную способность, а, следовательно, является могучим волшебником. Он утверждает истиность высказывания, а Артур, мудрый король, ставит его под сомнение. Эти два символа дают название двум классам сложности — MA и AM.Аналогичная пара символов, Пол и Кэрол (Paul and Carole). Эти символы были введены для решение проблемы двадцати вопросов (Twenty Questions, 20Q), где Пол, который задаёт вопросы выступает в роли Пола Эрдеша, а Керол, которая ему отвечает становится анаграммой оракула. В дальнейшем они были использованы в некоторых комбинаторных играх соответственно в ролях Пушера и Чейсера (Pusher and Chooser).

См. также

Примечания

Литература

- Шнайер, Б., Прикладная криптография. 2-е издание. Протоколы, алгоритмы и исходные тексты на языке С — «Триумф», 2002 г.

- Rivest R. L., Shamir A., Adleman L. A method for obtaining digital signatures and public-key cryptosystems / http://people.csail.mit.edu/rivest/Rsapaper.pdf (англ.) // Communications of the ACM. — New York, NY, USA: ACM, 1978. — Т. 21. — № 2, Feb. 1978. — С. 120—126. — ISSN 0001-0782. — DOI:10.1.1.40.5588

- М. И. Анохин, Н. П. Варновский В. М. Сидельников, В. В. Ященко, КРИПТОГРАФИЯ В БАНКОВСКОМ ДЕЛЕ / http://geo.web.ru/db/msg.html?mid=1161287&uri=all.html

Ссылки

В этой статье не хватает ссылок на источники информации. Информация должна быть проверяема, иначе она может быть поставлена под сомнение и удалена.

Вы можете отредактировать эту статью, добавив ссылки на авторитетные источники.

Эта отметка установлена 16 апреля 2012.Категория:- Криптография

Wikimedia Foundation. 2010.